Содержание

В этой статье мы снова поговорим про GDPR и наиболее крупные утечки данных, почему случаются такие инциденты cybersecurity. Также рассмотрим аналитические методы и техники, которые помогут обнаружить ключевые причины таких проблем и снизить риски их возникновения. Читайте в нашем материале, что такое диаграмма Исикавы и зачем нужен подход SQUARE при разработке требований к Big Data системам и анализе бизнес-процессов.

Еще раз о потерях 2019 года: самые крупные утечки персональных данных в Big Data системах России и за рубежом

Мы уже рассказывали про наиболее крупные утечки данных. 2019 год вообще был чрезмерно урожайным на подобные инциденты: сообщения о том, что в открытый доступ попали персональные данные множества россиян, появлялись в СМИ почти каждый месяц. От таких происшествий пострадали клиенты крупных банков (ВТБ, Сбербанк, Альфа-банк, ОТП-банк, Точка и ХКФ-банк), московских мультифункциональных центров, пациенты скорой помощи нескольких подмосковных городов, сотрудники ОАО «РЖД», участники электронных аукционов на крупнейших торговых площадках России, где размещаются коммерческие закупки и госзакупки [1], а также пользователи портала государственных услуг Ханты-Мансийского региона [2]. В большинстве случаев инциденты произошли не по причине хакерской атаки, а из-за некорректных настроек облачных серверов, т.е. некачественной работы администраторов Big Data систем.

Справедливости ради стоит отметить, что подобные утечки личных данных случаются не только в нашей стране. Это происходит несмотря на высокие штрафы (до 4% годовых продаж) при несоблюдении мер защиты персональных данных граждан и резидентов ЕС, предусмотренных GDPR. Напомним, этот общий регламент (General Data Protection Regulation) требует от компаний использовать технические меры, включая криптографию, для защиты персональных данных своих клиентов. В случае утечки конфиденциальной информации, компании обязаны уведомить об этом регуляторы в течение 3-х суток. С момента введения GDPR в мае 2018 года по сентябрь 2019 года в рамках было назначено 74 штрафа на сумму около полмиллиарда евро. В частности, в январе 2019 года французская Национальная комиссия по делам информационных технологий и правам человека оштрафовала американскую корпорацию Google на 50 млн евро за «отсутствие прозрачности, неудовлетворительное информирование и отсутствие действительного согласия» при обработке и использовании персональных данных пользователей для показа им персонализированной рекламы. Также высокие штрафы получили авиакомпания British Airways и сеть отелей Marriott, допустившие утечку персональных данных своих клиентов. Официальными причинами этих происшествий были названы хакерские атаки [3].

Однако, далеко не все утечки информации спровоцированы злоумышленниками. Иногда к этому приводит банальная невнимательность администраторов или других пользователей, ответственных за публикацию данных. К примеру, в конце декабря 2019 года в Великобритании на сайте правительства случайно были опубликованы домашние адреса более тысячи лауреатов королевских наград [4]. А парой недель ранее Банк Англии выявил утечку информации о его пресс-конференциях, которую трейдеры использовали в течение года для совершения инсайдерских сделок и манипуляций на рынке акций [5].

Почему утекают данные и при чем здесь диаграмма Исикавы

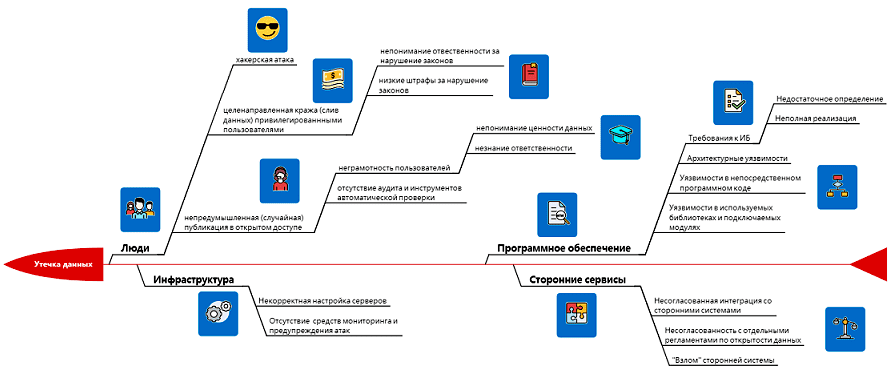

Проанализировав все вышеперечисленные инциденты, мы определили главные причины их возникновения:

- Человеческий фактор – от хакерских атак до осознанной кражи или целенаправленного «слива» тайной информации администраторами Big Data систем или другими пользователями, которым она доступна для служебных нужд. Здесь также стоит упомянуть непредумышленную (случайную) публикацию данных в открытом доступе из-за невнимательности или недостаточной грамотности пользователей, обладающих правами работы с информацией.

- Инфраструктурные проблемы (некорректная настройка внутренних и облачных серверов, отсутствие автоматического мониторинга, защищенного периметра и других мер комплексной защиты Big Data систем, о которых мы писали здесь);

- Слабые места в самом программном обеспечении, начиная от недостаточной проработки требований к информационной безопасности на старте проекта или их неполной реализации, до архитектурных или прикладных уязвимостей на уровне всей системы или отдельных ее компонентов, например, подключаемых сторонних библиотек. Об этом мы рассказывали здесь на примере Apache Hadoop.

- Сторонние сервисы, которые собирают и используют информацию, не гарантируя надежность сокрытия отдельных данных по техническим причинам или из-за несогласованности законодательства. Последний случай имел место в инциденте на отечественной площадке электронных торгов, которая требует раскрытия о персональных данных учредителей организаций-участников [1]. Это, в свою очередь, противоречит федеральному закону №152-ФЗ «О персональных данных». Подробнее о том, что такое персональные данные и какие законы их защищают сегодня, читайте здесь.

Чтобы наглядно отобразить иерархию и состав всех вышеперечисленных факторов, мы составили причинно-следственную диаграмму (Root Case, Cause and Effect). Этот графический способ исследования и определения наиболее существенных причинно-следственных взаимосвязей между факторами и последствиями также называется диаграммой Исикавы по фамилии предложившего ее ученого, японского профессора менеджмента. Из-за внешнего вида этой схемы ее еще называют «рыбья кость» (Fishbone Diagram) [6].

Вместе с контрольной картой, диаграммой Парето, гистограммами, контрольными листами, потоками работ и диаграммами рассеяния, диаграмма Исикавы входит в 7 основных инструментов измерения, оценивания, контроля и улучшения качества производственных процессов. Она позволяет выявить ключевые взаимосвязи между различными факторами, более точно понять исследуемую проблему и определить направления по предупреждению рисков или снижению их негативных последствий [6]. Например, снизить число утечек данных из-за невнимательности или неграмотности пользователей можно с помощью подробного ознакомления их с требованиями GDPR и №152-ФЗ, а также штрафами за несоблюдение этих регламентов.

Рассмотренный метод аналитического исследования носит общий характер и применим не только к ИТ-сфере и анализу проблем с cybersecurity в Big Data системах. Диаграмма Исикавы отлично подходит для анализа любых ситуаций в различных прикладных областях и потому является часто используемым инструментом каждого бизнес-аналитика. Однако, знание этого метода будет полезно и для руководителя любого уровня, от начальника небольшого отдела до топ-менеджера.

В следующей статье мы рассмотрим, что такое техника SQUARE (Security Quality Requirements Engineering) и как этот подход позволяет снизить возможные риски утечки данных за счет разработки требований к информационной безопасности комплексных систем на ранних стадиях разработки проекта. Еще больше практических вопросов системного и бизнес-анализа разбираются в рамках нашего нового образовательного направления «Школа прикладного бизнес-анализа«. А информационная безопасность и защита данных рассматривается на наших обучающих курсах в лицензированном учебном центре обучения и повышения квалификации ИТ-специалистов (менеджеров, архитекторов, инженеров, администраторов, Data Scientist’ов и аналитиков Big Data) в Москве:

Источники

- https://chernobrovov.ru/articles/chernyj-rynok-dannyh-kak-zashhitit-sebya-i-svoih-klientov/

- https://habr.com/ru/news/t/482394/

- https://www.rspectr.com/novosti/57732/za-vremya-dejstviya-gdpr-bylo-naznacheno-74-shtrafa

- https://habr.com/ru/news/t/482368/

- https://habr.com/ru/news/t/481132/

- https://ru.wikipedia.org/wiki/Диаграмма_Исикавы

386

386