Содержание

Мы уже рассказывали про уязвимости систем Internet of Things и причинах их возникновения. Сегодня поговорим о том, как снизить риски нарушения информационной безопасности интернета вещей, и кто отвечает за мероприятия по защите smart-устройств от взломов и IoT-платформ от утечек Big Data.

Способы обеспечения информационной безопасности интернета вещей

В соответствии с многоуровневой архитектурой IoT-систем, можно выделить следующие 3 участка, на которых необходимо обеспечить информационную безопасность:

- smart-устройства – «умные» датчики, сенсоры и другими приборы, которые собирают информацию с оборудования и отправляют ее в облако, передавая обратно управляющие сигналы по изменению состояния вещей;

- сетевые шлюзы и каналы передачи данных (проводные и беспроводные протоколы);

- программные IoT-платформы – облачные Big Data сервисы хранения и обработки информации.

Для всех этих компонентов в частности и в целом для IoT-системы актуальны следующие меры обеспечения кибербезопасности:

- организационные мероприятия

- создание и внедрение единой политики информационной безопасности предприятия с учетом всех приложений и систем Industrial Internet of Things;

- разработка правил безопасного использования IoT-приборов и сетей;

- совершенствование законодательного обеспечения неприкосновенности частной жизни и промышленной тайны;

- государственная и частная стандартизация и сертификация устройств, каналов передачи данных, хранилищ информации и прикладного ПО по обработке и анализу Big Data;

- технические инструменты защиты данных от утечек, потерь и перехвата управления:

- шифрование и другие криптографические методы, в т.ч. персонализация IoT-устройств с использованием уникальных идентификаторов ID, MAC-адресов, ключей и сертификатов, обеспечивающих достаточно высокий уровень кибербезопасности без дополнительных затрат [1];

- гибкие политики управления доступом с многофакторными авторизациями;

- резервирование, реплицирование, организация защищенного периметра и другие средства информационной безопасности для Big Data, о которых мы уже рассматривали здесь.

Ответственность сторон за кибербезопасность IoT-систем

Разработчики IoT-решений, включая производителей оборудования, могут обеспечить следующие меры кибербезопасности [2]:

- использовать современные и надежные инструменты программной разработки (API, библиотеки, фреймворки, протоколы и т.д.) и аппаратные решения (платы, контроллеры и пр.);

- сократить количество компонентов, необходимых для работы оборудования, поскольку каждый дополнительный элемент является потенциальным источником различных уязвимостей, в т.ч. физических поломок. Например, добавлять USB-порты следует, только если они действительно нужны для работы smart-устройства.

- реализовать безопасную аутентификацию, согласование зашифрованных сеансов и проверку подлинности пользователей;

- обеспечить регулярный выпуск обновлений ПО для устранения найденных и потенциально возможных уязвимостей.

Однако, за обеспечение информационной безопасности интернета вещей отвечают не только разработчики его программных и аппаратных компонентов. Поскольку от взлома или потери данных, в первую очередь, страдают пользователи IoT-систем, именно им следует позаботиться о защите своих устройств и приложений [3]. Для этого необходимо выполнить следующие довольно простые манипуляции:

- не использовать предустановленные производителем логины и пароли в качестве рабочих – стоит создать новую учетную запись пользователя с ограниченными правами доступа;

- установить «сложный» пароль на домашнюю/корпоративную сеть и включить шифрование сетевого трафика;

- регулярно обновлять ПО smart-устройств из надежных источников.

Технические средства обеспечения кибербезопасности Big Data в IoT-системах

Помимо основных инструментов защиты Big Data кластеров, на которых развернуты IoT-платформы, специалисты по информационной безопасности исследуют новые возможности повышения надежности Internet of Things. Например, в январе 2017 года Министерство национальной безопасности США начало использовать блокчейн для защиты, передачи и хранения данных, которые собираются ведомством с камер видеонаблюдения и различных датчиков контроля. Эту технологию тестирует и DARPA — подразделение Минобороны США, курирующее вопросы разработки новых технологий для армии. Также одно из исследовательских агентств Пентагона подписало контракт стоимостью несколько миллионов долларов с ИТ-компанией Galois, которая создает программные решения в сфере безопасности на базе блокчейна. Аналогичную задачу поставил перед собой консорциум ведущих ИТ-компаний (Cisco, BNY Mellon, Bosch, Foxconn) – разработать распределенную базу данных и безопасный протокол обмена информацией между IoT-устройствами на основе технологии блокчейн [4].

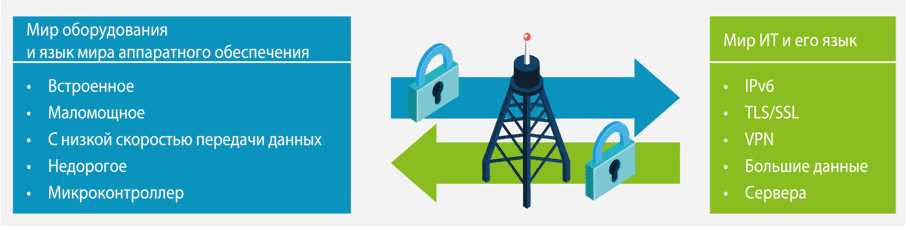

Создаются и внедряются новые протоколы передачи данных, в частности, становится популярным стандарт 6LoWPAN (IPv6 over Low-Power Wireless Personal Area Networks). Эта сетевая технология позволяет эффективно передавать пакеты IPv6 в небольших фреймах канального уровня (маломощных беспроводных сетях), определенных в беспроводном стандарте IEEE 802.15.4 [5]. Как именно этот протокол и другие сетевые технологии с криптографическими средствами обеспечивают защищенную передачу данных в IoT-системах, мы рассказываем здесь.

Стандартизация и сертификация IoT-систем

Несмотря на то, что данная область деятельности неподконтрольна отдельному пользователю IoT-системы, а регулируется отраслевыми гигантами или целыми государствами, она очень важна для конечного клиента — предприятия или физического лица.

В 2016 году Еврокомиссия начала подготовку к вводу обязательной сертификации IoT-устройств. Данное решение было поддержано некоторыми производителями популярных микросхем (Infineon, NXP, Qualcomm, STMicroelectronics), используемых в smart-приборах. Было предложено разработать и внедрить базовые стандарты кибербезопасности интернета вещей [6]. В рамках этой инициативы с мая 2019 года ведется разработка международного стандарта по безопасности интернета вещей – ISO/IEC 30149 Internet of Things (IoT) – Trustworthiness frameworks. Отечественный 194-ый технический комитет Росстандарта «Кибер-физические системы» получил статус соредактора.

Стандарт регулирует доверенность информационной и физической компонентов IoT-систем: надежность, функциональная безопасность, информационная безопасность, безопасность персональных данных, устойчивое функционирование в условиях атаки. Утверждение международного стандарта ISO/IEC 30149 планируется в 2021 году. Параллельно специалисты 194-го комитета Росстандарта также разрабатывают национальный эквивалент международного стандарта, который также планируется утвердить в 2021 году [7].

Однако, вопросы кибербезопасности интернета вещей волнуют не только государственных чиновников. Вопросами сертификации IoT-систем занимаются и частные компании, а также независимые экспертные сообщества. Например, Online Trust Alliance выпустило IoT Trust Framework — перечень критериев для разработчиков, производителей устройств и поставщиков услуг, который направлен на улучшение безопасности, конфиденциальности и жизненного цикла их IoT-продуктов. Данный документ, прежде всего, ориентирован на бытовые, офисные и носимые IoT-устройства и является основой для нескольких программ сертификации и оценки рисков [4].

В 2018 году ICSA Labs, независимое подразделение компании Verizon, запустило программу тестирования безопасности и сертификации интернета вещей. Она проверяет и оценивает следующие компоненты IoT-систем: уведомление/протоколирование, криптография, аутентификация, связь, физическая безопасность и безопасность платформы. Устройства, прошедшие сертификацию, будут отмечены специальным знаком одобрения ICSA Labs, который свидетельствует о том, что они были протестированы, а обнаруженные уязвимости устранены. Также прошедшие сертификацию устройства будут наблюдаться и периодически тестироваться на протяжении всего их жизненного цикла для обеспечения их безопасности [4].

Аналогичную программу тестирования и сертификации IoT-продуктов запустила компания UL Cybersecurity Assurance (CAP). Сертификация CAP удостоверяет, что решение Internet of Things обеспечивает разумный уровень защиты от рисков, которые могут привести к непреднамеренному или несанкционированному доступу, изменению или сбою. Также CAP подтверждает, что обновления или новые версии ПО для сертифицированного продукта или системы не снизят уровень его защиты, существующий на момент оценки. Эксперты по IoT-безопасности считают, что наибольшая польза от таких программ сертификации будет достигнута в случае тестирования не отдельного smart-устройства, а всей экосистемы, инфраструктуры, каналов передачи данных, приложений и т.д. [4].

Тем не менее, даже наличие сертификатов, подтверждающих соответствие IoT-системы требованиям частных программ, общественных инициатив или международных стандартов информационной безопасности не гарантирует 100%-ную защиту интернета вещей. Также стоит отметить некоторые негативные последствия мероприятий по повышению уровня защиты интернета вещей от взлома и потери данных [6]:

- многофакторные системы аутентификации вводят дополнительные и зачастую неудобные действия для пользователей, что вызывает их раздражение;

- сложные криптографические операции и необходимость безопасного хранения данных значительно увеличивают стоимость микросхем;

- работы по обеспечению кибербезопасности существенно увеличивают сроки и стоимость создания каждого компоненты IoT-системы.

О методах и средствах сетевой безопасности интернета вещей читайте в нашей следующей статье, а современные инструменты защиты больших данных осваивайте на наших практических курсах в специализированном учебном центре для руководителей, аналитиков, архитекторов, инженеров и исследователей Big Data в Москве:

| DSEC: Безопасность озера данных Hadoop | HADM: Администрирование кластера Hadoop |

Источники

- https://controlengrussia.com/internet-veshhej/bezopasnost-interneta-veshhej/

- https://docs.microsoft.com/ru-ru/azure/iot-fundamentals/iot-security-best-practices

- http://www.tadviser.ru/index.php/Статья:Информационная_безопасность_интернета_вещей_(Internet_of_Things)

- https://habr.com/ru/company/unet/blog/410849/

- https://www.compel.ru/lib/ne/2015/11/5-raskryivaem-taynyi-6lowpan

- http://bit.samag.ru/archive/article/2004

- http://www.tadviser.ru/index.php/Статья:ISO/IEC_30149_Internet_of_Things_(IoT)_—_Trustworthiness_frameworks

1298

1298