Содержание

- Архитектура и ключевые особенности

- Принцип работы ABAC - механизм вычисления доступа

- ABAC vs RBAC. В чем фундаментальная разница?

- Сценарии использования ABAC в Big Data и Enterprise

- Взаимодействие и код - пример на языке Rego

- Гибридные модели - Скрещивание RBAC и ABAC

- Трудности внедрения и Best Practices

- Заключение

- Референсные ссылки:

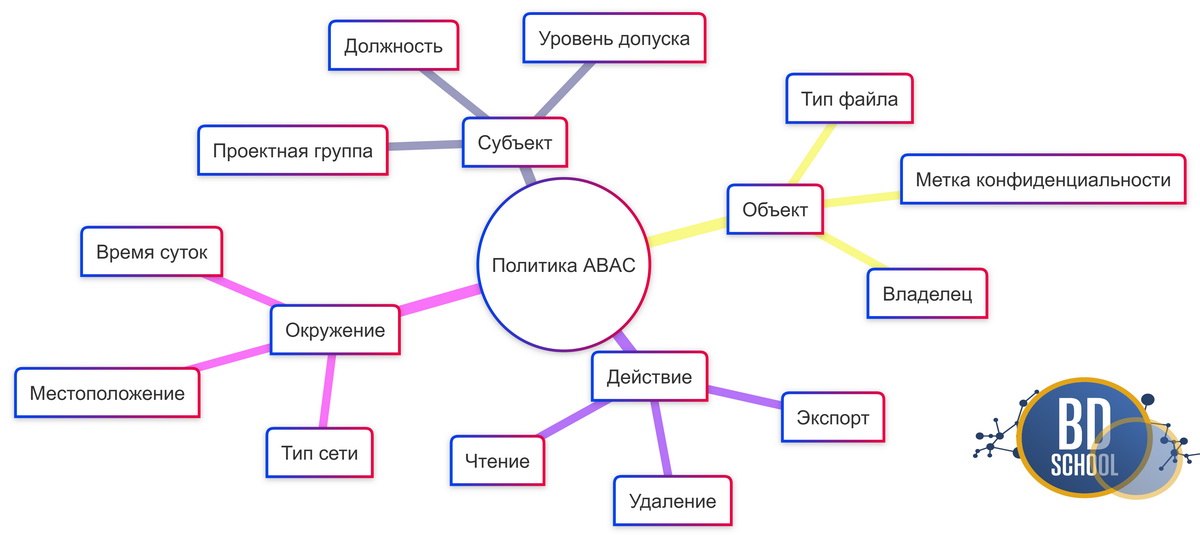

ABAC (Attribute-Based Access Control) — это современная модель управления доступом, которая принимает решения на основе анализа характеристик (атрибутов) субъектов и объектов. В отличие от классических моделей, здесь доступ не привязан к жесткой роли пользователя. Система проверяет совокупность факторов: кто запрашивает, к чему, в каких условиях и с какой целью. Это делает ABAC наиболее гибким инструментом для защиты данных в сложных распределенных системах и Big Data проектах.

Современные ИТ-инфраструктуры становятся слишком динамичными для статических разрешений. Рост количества микросервисов и облачных хранилищ требует гранулярного контроля. ABAC позволяет настраивать политики безопасности так тонко, что доступ может зависеть даже от времени суток или GPS-координат сотрудника. Это избавляет администраторов от необходимости создавать тысячи уникальных ролей для каждой комбинации прав.

Практическая архитектура данных

Код курса

PRAR

Ближайшая дата курса

20 апреля, 2026

Продолжительность

24 ак.часов

Стоимость обучения

76 800

Архитектура и ключевые особенности

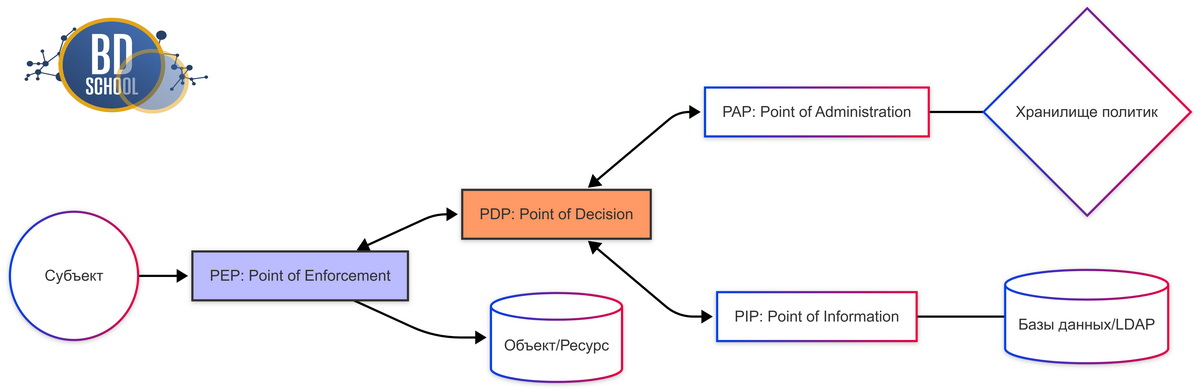

Архитектура ABAC строится на логическом разделении процесса проверки прав. Система не просто смотрит в таблицу «юзер — ресурс». Она вычисляет результат в реальном времени, используя логические выражения.

Основные компоненты архитектуры:

- Attributes (Атрибуты). Это атомарные характеристики участников процесса. Субъектом может быть стаж сотрудника. Объектом — гриф секретности документа. Окружением — тип подключения (VPN или открытая сеть).

- Policies (Политики). Набор правил, написанных на языке логики. Например: «Разрешить доступ, если отдел равен «HR» и тип документа «Отчет»». Политики хранятся отдельно от кода приложения.

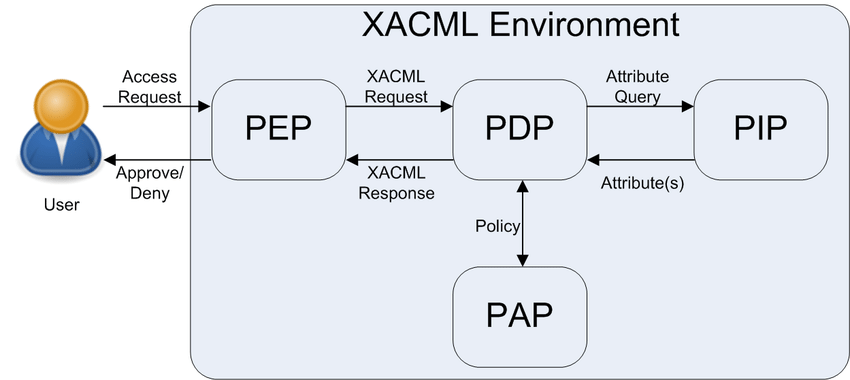

- Architecture Entities (Логические узлы). Стандарт XACML определяет четыре ключевых узла управления. Это точки перехвата, принятия, хранения и предоставления данных для решений.

Разделение ответственности между этими узлами — критически важная деталь.

- PEP (Policy Enforcement Point) перехватывает запрос пользователя.

- PDP (Policy Decision Point) анализирует политики и выдает вердикт.

- PAP (Policy Administration Point) служит местом создания и редактирования правил.

- PIP (Policy Information Point) подтягивает недостающие данные из внешних баз или LDAP.

Такой подход позволяет централизованно управлять безопасностью. Вам не нужно менять код в десяти сервисах при смене правил. Вы просто обновляете политику в одном месте. Остальные компоненты системы подхватят изменения автоматически при следующем запросе.

Принцип работы ABAC — механизм вычисления доступа

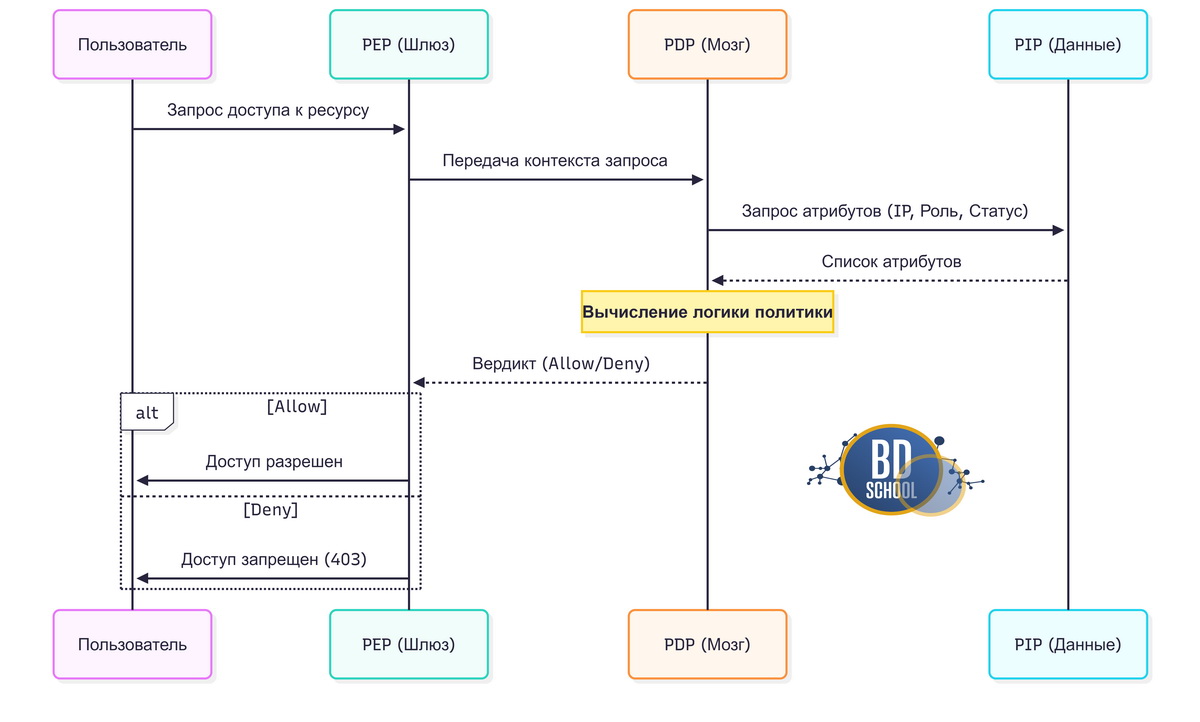

Механизм работы ABAC напоминает работу функции с логическими переменными. Когда пользователь пытается открыть файл, система собирает «контейнер» атрибутов. Этот контейнер отправляется на проверку в вычислительный модуль.

Этапы обработки запроса:

- Идентификация запроса. Система фиксирует попытку совершения действия (чтение, запись, удаление). На этом этапе определяются базовые идентификаторы участника.

- Сбор контекста. Модуль PIP обращается к доверенным источникам. Он проверяет текущий IP-адрес и уровень допуска пользователя. Также оцениваются метаданные целевого объекта.

- Сопоставление с политикой. Модуль PDP ищет правила, применимые к данному контексту. Происходит вычисление булевой логики (True или False).

- Выполнение решения. Результат возвращается в точку перехвата PEP. Если доступ разрешен, запрос пропускается к ресурсу. В противном случае пользователь получает ошибку авторизации.

В этой схеме нет понятия «наследование прав» в привычном смысле. Каждое обращение проверяется заново с учетом текущих условий. Если сотрудник уволился или перевелся, его атрибуты в базе данных изменятся. Система мгновенно заблокирует доступ без ручного удаления из групп.

Для описания таких правил часто используют язык Rego или XACML. Они позволяют задавать сложные условия с использованием циклов и фильтров. Это дает возможность реализовать политики вида «запретить доступ к финансовым данным в нерабочее время».

Аналитика больших данных для руководителей

Код курса

BDAM

Ближайшая дата курса

20 апреля, 2026

Продолжительность

24 ак.часов

Стоимость обучения

76 800

ABAC vs RBAC. В чем фундаментальная разница?

Главное отличие ABAC от RBAC (Role-Based Access Control) заключается в способе масштабирования. В ролевой модели права привязаны к должности. С ростом компании количество должностей и их комбинаций растет экспоненциально.

Сравнение моделей доступа:

| Параметр | RBAC (Роли) | ABAC (Атрибуты) |

| Основа доступа | Членство в группе | Характеристики субъекта/объекта |

| Масштабируемость | Низкая (взрыв ролей) | Высокая (динамические правила) |

| Управление | Статическое | Динамическое |

| Контекст | Не учитывается | Ключевой фактор (время, IP) |

| Сложность внедрения | Низкая | Средняя/Высокая |

В RBAC часто возникает проблема «Role Explosion». Администраторы вынуждены создавать роли вроде «Менеджер_Продаж_Регион_Запад_Ночной_Смена». В ABAC это решается одной политикой, проверяющей три атрибута. Атрибутивный подход требует больше ресурсов на старте, но экономит время в будущем.

Однако ABAC сложнее в аудите. В RBAC легко увидеть, кто входит в группу «Админы». В атрибутивной модели нужно прогонять симуляции, чтобы понять итоговые права пользователя. Поэтому крупные компании часто комбинируют эти подходы.

Сценарии использования ABAC в Big Data и Enterprise

В мире больших данных ABAC становится единственным способом обеспечить безопасность без потери скорости. Когда у вас петабайты информации в Hadoop или S3, управлять ролями на уровне файлов невозможно.

Типовые сценарии применения:

- Защита персональных данных (GDPR). Автоматическое скрытие колонок с фамилиями, если аналитик работает не из защищенного контура. Система проверяет атрибут «Локация» и «Уровень конфиденциальности поля».

- Мультитенантные платформы. Разграничение доступа между клиентами в одном облачном хранилище. Правила проверяют атрибут Customer_ID у пользователя и у данных.

- Временный доступ. Предоставление прав на период действия контракта. Как только дата в атрибуте Contract_End наступает, доступ закрывается программно.

- IoT и мобильные устройства. Ограничение действий в зависимости от типа устройства или версии прошивки. Это критично для предотвращения атак через уязвимые гаджеты.

Big Data платформы вроде Apache Ranger активно внедряют поддержку ABAC. Это позволяет накладывать политики поверх SQL-запросов в Hive или Trino. В итоге один и тот же запрос вернет разные данные разным людям.

Взаимодействие и код — пример на языке Rego

Наиболее популярным инструментом для реализации ABAC сегодня является Open Policy Agent (OPA). Он использует декларативный язык Rego. Ниже представлен пример политики, которая разрешает доступ к API только сотрудникам определенного отдела.

package bigdataschool.authz

# По умолчанию доступ всегда запрещен

default allow = false

# Разрешить доступ сотрудникам ИТ отдела для чтения данных

allow {

input.user.department == "IT"

input.action.method == "GET"

input.resource.type == "public_data"

}

# Менеджеры могут записывать данные только в рабочее время

allow {

input.user.role == "Manager"

input.action.method == "POST"

is_working_hours

}

is_working_hours {

time.now_ns() / 1e9 >= 1709280000

}

Этот код наглядно показывает логику «сэндвича». Мы определяем базовый запрет и добавляем условия исключений. OPA интегрируется с Kubernetes, Terraform и самописными микросервисами. Разработчикам больше не нужно вшивать if (user.role == ‘admin’) в бизнес-логику. Приложение просто спрашивает OPA: «Можно ли этому юзеру сделать это действие?».

Гибридные модели — Скрещивание RBAC и ABAC

Многие архитекторы выбирают путь Hybrid Access Control. Это разумный компромисс между простотой ролей и мощью атрибутов. В такой схеме роль пользователя выступает лишь как один из многих атрибутов.

Как это работает на практике:

- Первичная фильтрация. Система проверяет, есть ли у пользователя базовая роль (например, «Врач«).

- Атрибутивное уточнение. Если роль совпадает, включаются дополнительные проверки. «Врач может смотреть медкарту, только если он является лечащим врачом этого пациента».

- Динамическое сужение. Роль дает доступ к папке, а атрибут «Уровень допуска» скрывает конкретные файлы внутри неё.

Такой подход упрощает аудит. Вы всё еще видите общую структуру прав через роли. Но при этом вы защищены от специфических угроз с помощью гибких политик. Это идеальный путь миграции для старых корпоративных систем.

Трудности внедрения и Best Practices

Переход на ABAC — это не только техническая, но и организационная задача. Основная сложность заключается в определении «золотого набора» атрибутов. Если их будет слишком много, система начнет тормозить.

Рекомендации по внедрению:

- Нормализация данных. Убедитесь, что атрибут «Отдел» пишется одинаково во всех источниках (HR-система, LDAP, CRM).

- Оптимизация PDP. Модуль принятия решений должен находиться максимально близко к приложению. Кэшируйте результаты проверок, чтобы избежать сетевых задержек.

- Централизованный аудит. Сбор логов от всех PEP в единую систему (например, ELK stack). Это поможет понять, почему конкретному пользователю было отказано в доступе.

- Тестирование политик. Используйте Unit-тесты для правил безопасности. Ошибка в логике политики может открыть доступ всему интернету или парализовать работу офиса.

Помните о производительности. Каждый запрос к PIP (внешней базе данных) добавляет миллисекунды к задержке. Старайтесь передавать максимум атрибутов сразу в токене (например, в JWT). Это позволит PDP принимать решения мгновенно без внешних вызовов.

Заключение

ABAC — это фундамент концепции Zero Trust (Нулевое доверие). В мире, где периметр сети размыт, доверять можно только проверяемым фактам. Модель на основе атрибутов дает ту степень контроля, которая необходима для работы с Big Data и облаками. Несмотря на сложность настройки, ABAC окупается за счет снижения рисков и гибкости управления.

1140

1140